重要

平素はEINS/PKI+に格別のご高配を賜り、厚く御礼申し上げます。

掲題の件につきまして、弊社パブリックWebサーバ証明書ご利用時に重大な影響が生じる恐れがございますので、以下の内容をご確認ください。また弊社の対応として、ご希望のお客さまには 証明書の再発行を実施させていただきますのでご検討をお願い申し上げます。

OpenSSL※1のバージョン1.0.1~1.0.1fおよび1.0.2-betaシリーズに重大な脆弱性が発見されました。Webサーバにおいて該当するバージョンを使用している場合、OpenSSL の heartbeat 拡張の実装には、情報漏えいの脆弱性が存在します。TLS や DTLS 通信において OpenSSL のコードを実行しているプロセスのメモリ内容が通信相手に漏えいする恐れがあります。(CSR生成時は本脆弱性の対象でありません)

※1・・・OpenSSL:開発したソフトウェアにSSL/TLSによる暗号通信機能を組み込む為のフリーのプログラム

OpenSSLのバージョン1.0.1~1.0.1fおよび1.0.2-betaシリーズ

悪意のある第三者によって、遠隔操作によりSSLサーバ証明書の秘密鍵などの重要な情報を取得される恐れがあります。

該当するバージョンをご使用されている場合は、最新のバージョン(OpenSSL 1.0.1g、OpenSSL1.0.2-beta2予定)へのアップデートを推奨いたします。

本対策を実施された場合は、実装されたパブリックWebサーバ証明書の入れ替えもご検討願います。

【バージョンの確認方法】

お使いの機器によりバージョンの確認方法やバージョンアップ方法は異なりますので、それぞれの機器のマニュアルやベンダーサポートにてご確認ください。

2014年1月5日以前に証明書を取得されたお客さま

OpenSSLの該当バージョンにてEINS/PKI+パブリックWebサーバ証明書のご利用が確認された場合、ご希望に応じて有償にて証明書の再発行を受け賜ります。

再発行のお申し込みの際には、新たに生成したCSRをご利用ください。

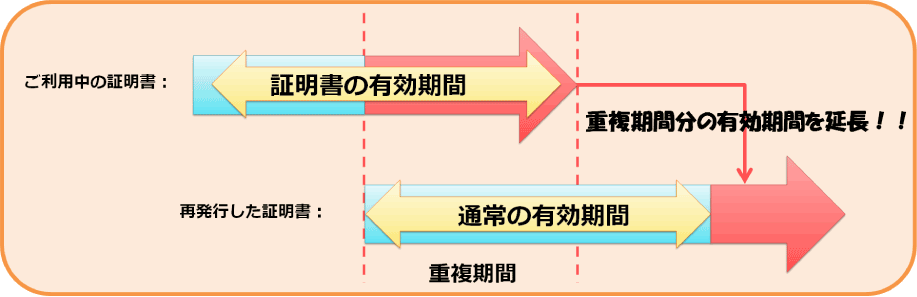

尚、再発行にて提供するEINS/PKI+パブリックWebサーバ証明書の有効期限は、現在の証明書との重複期間分を延長した期間となります。

2014年1月6日以降に証明書を取得されたお客さま

OpenSSLの該当バージョンにてEINS/PKI+パブリックWebサーバ証明書のご利用が確認された場合、ご希望に応じて無償にて証明書の再発行を受け賜ります。

再発行のお申し込みの際には、新たに生成したCSRをご利用ください。

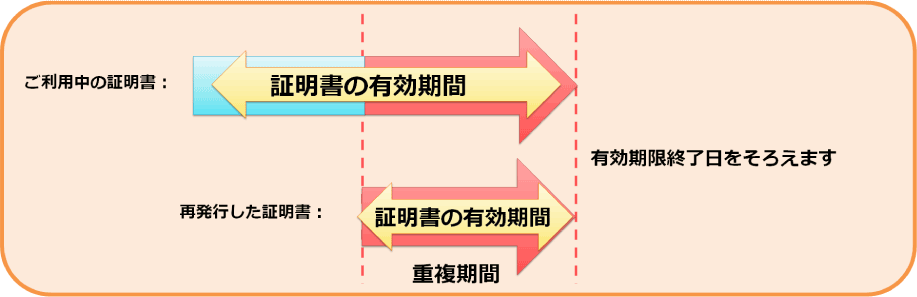

尚、再発行にて提供するEINS/PKI+パブリックWebサーバ証明書の有効期限は既存のものと同一となります。

本件に関する詳細と対策等のサイト

Japan Vulnerability Notes(JVN)

情報処理推進機(IPA)

本件に関してご不明な点等ございましたら、下記窓口までお問合せください。

お問合せにつきましては、電子メール・電話にて承ります。

| 株式会社インテック ネットワークソリューション部 |

|---|

| E-mail Address :einspki_support@intec.co.jp (平日 <土・日、祝祭日以外> 9:00~17:00) |